Финансовое вредоносное ПО Qbot, которому уже десять лет, вновь появилось в улучшенной версии в новой атаке на предприятия, заразив тысячи систем. Об этом сообщает IT News.

Исследователи Varonis раскрыли атаку после предупреждения клиента о подозрительной активности на компьютере. Виновником оказалась заражение новым штаммом Qbot, также известным как Qakbot, который пытался распространиться на другие системы в сети.

Qbot является одной из самых успешных вредоносных программ за последнее десятилетие, отчасти потому, что ее исходный код доступен для киберпреступников, поэтому Qbot можно легко модифицировать и расширять. Изначально Qbot был трояном, предназначенным для кражи учетных данных онлайн-банкинга, но с годами получил множество улучшений.

Qbot представляет собой полуполиморфную угрозу, поскольку его серверы управления и контроля периодически перешифровывают код и конфигурацию, чтобы избежать обнаружения антивирусными программами. ПО также может перемещаться по корпоративным сетям с помощью учетных данных Windows.

Как работает новая атака Qbot

В ходе атаки, расследованной Varonis, первоначальный установщик или "дроппер", скорее всего, был доставлен в виде вложения электронной почты с расширением .doc.vbs. Вредоносный скрипт скачивает загрузчик Qbot с сервера с помощью командной строки Windows BITSAdmin. В предыдущих версиях Qbot для этой цели использовался PowerShell, но поскольку PowerShell стал распространенным методом "доставки" вредоносных программ, его использование тщательно отслеживается в корпоративных системах.

"Загрузчик, который запускает основное вредоносное ПО, имеет несколько версий и постоянно обновляется", — говорится в отчете исследователей Varonis.

Версия, которую получит жертва, зависит от параметра, заданного в файле VBS, поэтому, возможно, существуют разные почтовые кампании, нацеленные на разные типы пользователей и организаций. Кроме того, Varonis обнаружил загрузчики с цифровой подписью с восемью различными сертификатами для подписи кода, которые, вероятно, были украдены у различных предприятий.

После установки Qbot создает запланированные задачи и добавляет записи в системный реестр для достижения постоянства. Затем вредоносная программа начинает записывать все нажатия клавиш, введенные пользователями, крадет учетные данные и файлы cookie для аутентификации, сохраненные в браузерах, и внедряет вредоносный код в другие процессы для поиска и кражи связанных с финансами текстовых строк.

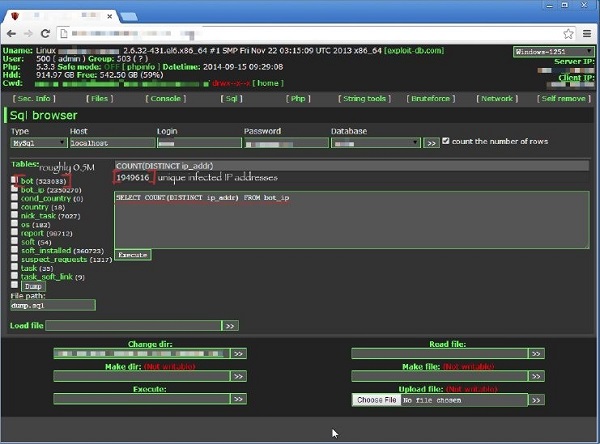

Varonis получил доступ к одному из командно-контрольных серверов, используемых злоумышленниками, и обнаружил журналы, показывающие 2726 уникальных IP-адресов пострадавших. Более 1700 человек обнаружено в США, жертвами также стали жители Канады, Великобритании, Германии, Франции, Бразилии, Южной Африки, Индии, Китая и России.

Поскольку компьютеры внутри организации обычно получают доступ к Интернету через общий IP-адрес, исследователи считают, что число индивидуально зараженных систем намного больше. Кроме того, журналы показали, что на многие скомпрометированные системы были установлены антивирусные программы различных производителей, что еще раз подчеркивает способность Qbot избегать обнаружения антивирусов.