Роутеры, используемые в малом бизнесе и для домашних сетей, стали объектом массированной вредоносной рекламной кампании, организаторы которой используют модифицированную версию набора эксплойтов DNSChanger. Эксперты Proofpoint, изучившие атаку, полагают, что под угрозой могут оказаться все известные роутеры.

Реклама с «сюрпризом»

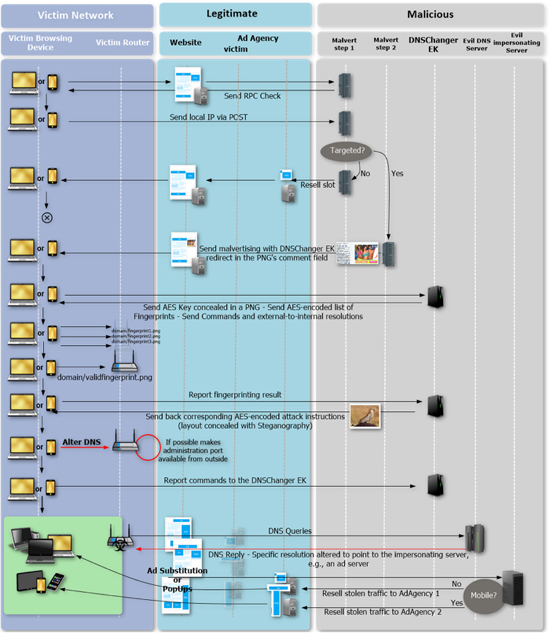

Злоумышленники развернули обширную вредоносную рекламную кампанию, используя набор эксплойтов DNSChanger exploit kit. Объектами атак становятся домашние роутеры и маршрутизаторы, используемые в малом бизнесе. Благодаря этому несанкционированная реклама выводится пользователям любых устройств, трафик которых проходит через заражённые роутеры вне зависимости от модели устройства, операционной системы или браузера.

Злоумышленники используют модифицированную версию печально известного троянца DNSChanger, отмечает фирма Proofpoint, выявившая кампанию.

Согласно описанию экспертов Proofpoint, атака начинается с размещения вредоносных баннеров на легитимных веб-сайтах, причём распространение этих баннеров осуществляется через легитимные же рекламные агентства — без ведома последних. На первом этапе осуществляется проверка, идёт ли трафик через роутер домашнего типа.

Если это так, то жертве выводится вредоносный баннер, где в PNG-файл зашит HTML-код, перенаправляющий пользователя на целевую страницу с эксплойтами DNSChanger. Далее на компьютер жертвы пересылается ключ AES-шифрования, скрытый в PNG-файле, а также зашифрованный список отличительных признаков роутеров и инструкции, которые используются для идентификации модели и определения его местонахождения в локальной сети. Шифрование используется для обеспечения дополнительной скрытности.

Далее DNSChanger попытается либо использовать заводские пары логинов-паролей, поскольку пользователи довольно часто пренебрегают их изменением, или существующие для каждой конкретной модели эксплойты. Как минимум, на роутере будет изменены настройки DNS, как максимум, — злоумышленники постараются получить административный доступ к устройству.

Потенциальные жертвы: все

Точное количество атакованных роутеров неизвестно, однако, в Proofpoint говорят, что в DNSChanger используются 166 отличительных особенностей различных моделей роутеров, причем некоторые подходят сразу для нескольких моделей.

Схема работы DNSChanger, созданная экспертами Proofpoint

В своей публикации эксперты Proofpoint указывают, что составить точный список роутеров, которые могут стать жертвой DNSChanger EK, сложно. «Самый безопасный подход для конечных пользователей — предполагать, что в этом комплекте [DNSChanger] собраны все известные эксплойты, следовательно, прошивки всех роутеров следует как можно скорее обновить до последней версии», — говорится в публикации Proofpoint.

Среди устройств, которые гарантированно уязвимы, эксперты называют D-Link DSL-2740R, COMTREND ADSL Router CT-5367 C01_R12, NetGear WNDR3400v3 (и, вероятно, все остальные модели из этой серии), Pirelli ADSL2/2+ Wireless Router P.DGA4001N и Netgear R6200.

На роутерах Netgear рекомендуется отключить функцию веб-сервера. Расширения, блокирующие баннеры в браузерах, также могут послужить в качестве дополнительного слоя защиты.

В ноябре 2016 г. была отмечена колоссальных масштабов хакерская атака, нацеленная на домашние роутеры, оставившая без доступа в Сеть около миллиона пользователей в Германии. В основном жертвами стали клиенты местного телеком-провайдера German Telekom. Пострадали главным образом роутеры Zyxel и Speedport, у которых есть уязвимый открытый порт. Всего в мире около 41 млн роутеров с такой уязвимостью.

Злоумышленники использовали печально известную вредоносную программу Mirai. Созданный с её помощью ботнет был использован для осуществления DDoS-атаки на DNS-сервера компании Dyn, которая лишила половину США доступа к множеству ресурсов, включая Twitter, Amazon, PayPal и Netflix. В общей сложности 85 сайтов были недоступны или работали с перебоями. Ущерб от атаки оценили в $110 млн.

DNSChanger — старая угроза на новый лад

Оригинальный DNSChanger представлял собой троянца, который менял настройки DNS на пользовательских компьютерах и незащищённых роутерах, перенаправляя весь трафик с них на серверы, принадлежавшие создателям зловреда. Как следствие, пользователям в окнах браузера выводилась непрошеная реклама, в том числе порнобаннеры. На своём пике ботнет DNSChanger охватывал около 4 млн компьютеров. Его создателям удалось заработать как минимум 14 млн долларов — за счёт спама и мошеннических действий.

В конце 2011 г. ФБР перехватило контроль над серверами DNSChanger, но затем ещё более полугода поддерживала их работоспособность. Одновременно СМИ, антивирусные компании, интернет-провайдеры, а также Google, Facebook и другие вели интенсивную информационную кампанию, направленную на оказание помощи жертвам DNSChanger. Несмотря на это, даже на момент отключения серверов DNSChanger, через них всё ещё проходил трафик нескольких десятков тысяч пользовательских систем.

«Использование роутеров для проведения разного рода кибератак — давний трюк, который по-прежнему не теряет своей эффективности. Дело в том, что из всех компонентов локальных сетей, роутеры удостаиваются наименьшего внимания, особенно в малом бизнесе или дома. Обычно эти устройства настраивают один раз и забывают об их существовании. Более того, заводские логины и пароли зачастую остаются без изменений», — говорит Дмитрий Гвоздев, генеральный директор компании «Монитор безопасности». — И если в локальную сеть проникает какой-то вирус, то маршрутизатор не всегда оказывается в фокусе внимания. Как раз на это и рассчитывают разработчики зловредов, подобных DSNChanger: понятно, что чем дольше роутер находится под контролем злоумышленников, тем больше они зарабатывают на жертвах».

Источник: cnews.ru