Advanced Encryption Standard, также известный как Rijndael, является признанным стандартом шифрования, который считается одним из самых надёжных и сложных для взлома. Но совершенно неожиданно команда исследователей из Fox-IT и Riscure создала устройство для считывания ключей шифрования AES-256 с компьютера без физического доступа к нему. Для этого они использовали общедоступные электронные компоненты стоимостью порядка €200. С помощью такого девайса им удалось считать ключи шифрования AES-256 с компьютера на расстоянии около 1 метра примерно за 5 минут.

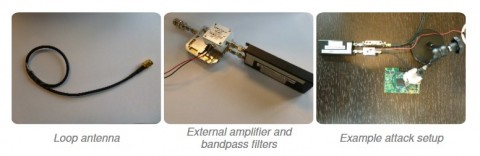

Прибор для считывания ключа шифрования состоит из магнитной антенны в форме петли, внешнего усилителя, полосовых фильтров и программно-ориентированного радиоприёмника в виде USB-накопителя. По словам исследователей, прибор достаточно компактен, чтобы поместиться в кармане куртки, корпусе для ноутбука или любом другом неприметном месте. Злоумышленнику достаточно находиться с этим устройством рядом с компьютером, чтобы считать электромагнитные волны и узнать ключи шифрования. При этом с расстояния порядка 30 см считывание происходит примерно за 50 секунд. Теоретически, чем ближе злоумышленник сможет подойти к компьютеру, тем меньше времени ему потребуется на взлом.

Сам прибор записывает электромагнитные волны, поступающие от ближайшего компьютера и отвечающие его пикам потребления энергии. Как известно, часть потребления энергии зависит от данных, которые обрабатывает устройство. Эксперты говорят, что они могут идентифицировать блоки, где шифрование применяется с помощью считывания потребления энергии, необходимого для вычисления математических операций для алгоритма AES256. Как только они идентифицируют один из этих блоков, исследователи переходят к следующему шагу — извлечению секретного ключа шифрования.

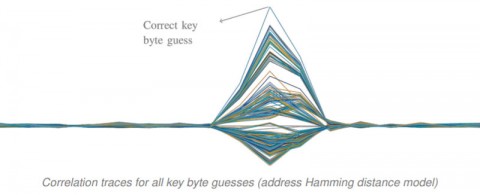

Чтобы извлечь из полученных данных ключи шифрования, специалисты изучили соотношение потребления энергии с байтами информации. Это позволило им предположить 256 возможных значений каждого байта. Как выяснилось, правильным вариантом является то, что показывает наибольшее потребление энергии:

Данный метод пока протестирован только в лабораторных условиях. Теоретически с помощью такого прибора злоумышленники могут выполнять атаки на сетевые устройства шифрования, расположенные в центрах обработки данных, или обычные компьютеры.

Источник: 4pda.ru