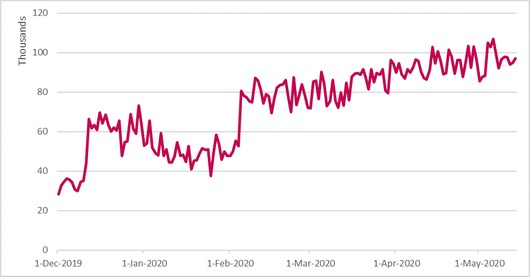

Компания Eset сообщает о росте количества попыток атак методом подбора пароля (brute-force attacks) с начала глобальной пандемии. Кризис COVID-19 в корне изменил характер повседневной работы, вынудив работников выполнять значительную часть своих обязанностей с помощью инструментов удаленного доступа.

Динамика попыток RDP атак на уникальных пользователей (в день), выявленных с помощью технологий Eset

Компания Eset сообщает о росте количества попыток атак методом подбора пароля (brute-force attacks) с начала глобальной пандемии. Кризис COVID-19 в корне изменил характер повседневной работы, вынудив работников выполнять значительную часть своих обязанностей с помощью инструментов удаленного доступа.

До перехода на удаленный режим работы большинство людей работали в офисе и использовали инфраструктуру, которую контролировал ИТ-отдел. Однако, сегодня огромная часть «офисной» работы выполняется с помощью домашних устройств. Работники получают доступ к конфиденциальным корпоративным данным через протокол удаленного рабочего стола (RDP). Несмотря на рост важности RDP и других служб удаленного доступа, организации часто пренебрегают их настройками и защитой. Кроме этого, сотрудники используют пароли, которые легко угадать, поэтому без дополнительной двухфакторной аутентификации или защиты киберпреступники могут легко получить доступ к системам организации.

В частности, по данным телеметрии Eset, большинство заблокированных IP, которые использовались для атак в период с января по май были зафиксированы в США, Китае, России, Германии и Франции. В то время как объектами атак чаще всего становились IP-адреса в России, Германии, Японии, Бразилии и Венгрии.

В течение нескольких последних лет RDP стал популярным вектором атак, особенно среди групп, которые занимаются распространением программ-вымогателей. Эти киберпреступники часто пытаются проникнуть в плохо защищенную сеть, получить права администратора, отключить или удалить решения безопасности, а затем запустить программу-вымогатель для шифрования важных данных компании.

Также злоумышленники могут использовать плохо защищенный RDP для установки вредоносного ПО для майнинга криптовалют или создания бэкдора, который может быть использован в случае выявления и прекращения несанкционированного доступа к RDP.

Во избежание растущих рисков, связанных с увеличением использования RDP, исследователи Eset разработали новый уровень обнаружения, который является частью модуля «Eset Защита от сетевых атак» и предназначен для блокировки входящих атак методом подбора пароля с внешних IP-адресов. Он охватывает RDP, а также протокол SMB.

Однако, помимо использования современных решений по кибербезопасности, важно правильно настроить RDP:

- Отключить RDP, к которому можно получить доступ через Интернет. Если это невозможно, специалисты Eset рекомендуют минимизировать количество пользователей, которые могут подключаться к серверам организации через Интернет.

- Установить уникальные и сложные пароли для всех учетных записей, в которые можно войти через RDP.

- Использовать дополнительный уровень аутентификации (MFA/2FA).

- Установить шлюз виртуальной частной сети (VPN) для всех соединений RDP вне локальной сети.

- Отключить на брандмауэре сети внешние соединения с локальными машинами на порту 3389 (TCP/UDP) или любом другом порту RDP.

- Установить защиту паролем для решения по безопасности, чтобы злоумышленники не смогли получить к нему доступ и удалить.

- Изолировать любые незащищенные или устаревшие компьютеры, к которым можно получить доступ из Интернета с помощью RDP.

Источник: ko.com.ua